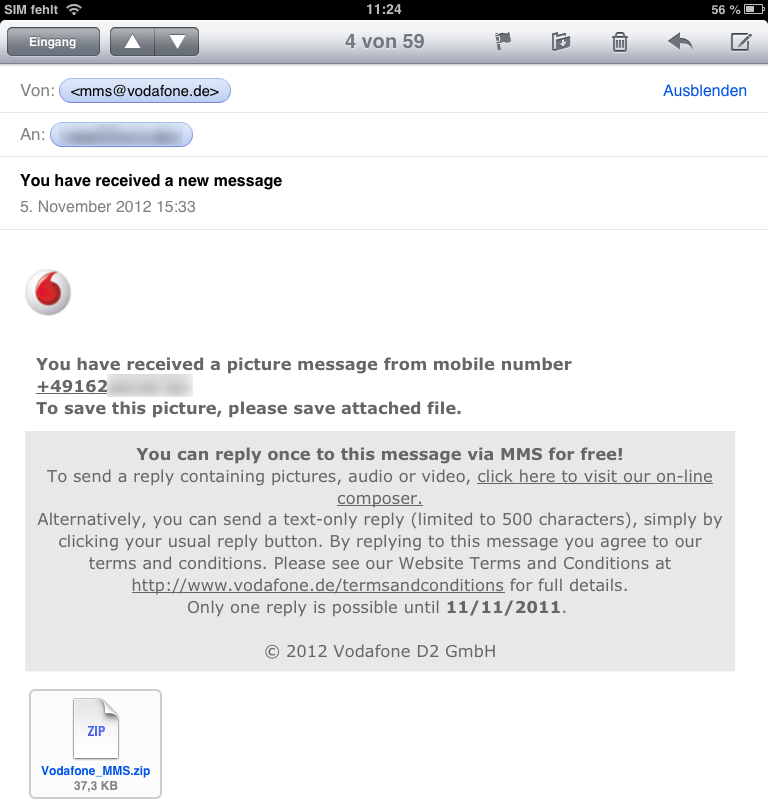

Die E-Mail enthält einige Links zu Original Vodafone Webseiten, was die E-Mails für Spam-Filter ein ganzes Stück unverdächtiger macht. Das erklärt, warum so viele Nutzer anfangs diese E-Mails erhalten haben.

Die in den Mails angegebenen Telefonnummern variieren, aber der Kern bleibt immer gleich: Der Empfänger wird aufgefordert, die angehängte Datei zu öffnen, die ein Bild sein soll. Wird das zip-Archiv entpackt, kommt eine Datei namens Vodafone_MMS.jpg.exe zum Vorschein – und wieder versuchen die Angreifer die ausführbare Datei mit einer „.jpg“ Dateinamenerweiterung zu maskieren. Nutzer, die die Dateinamenerweiterungen in ihrem Windows System nicht anzeigen, könnten an dieser Stelle auf den Trick hereinfallen.

Interessant: Dieses Mal haben die Angreifer darauf verzichtet, ein .jpg-Icon für die Datei zu setzen, um den Trick noch authentischer wirken zu lassen. Das Datei-Icon bleibt im aktuellen Fall das einer normalen Applikation, passend zum echten Dateityp: .exe! Für den aufmerksam Nutzer ist dies ein weiterer Hinweis, dass etwas nicht stimmt, mit dem MMS Anhang.

Der Schadcode:

Die aktuell besprochene Datei wird als Trojan.Generic.KDV.780689 (Bitdefender) und Win32:Karagany-MX [Trj] (Avast) erkannt. Sie ist von der Art Dropper / Malware Installationsprogramm / Lade-Tool. Sie registriert sich selbst in HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run SunJavaUpdateSched und kopiert außerdem eine Kopie von sich in das System: %Users%\All Users\svchost.exe

Mit dieser Technik kann die Malware Neustarts des Systems überleben. Selbstverständlich sollte die originale Systemdatei namens svchost allerdings in C:\Windows\System32 vorhanden sein und auch wirklich nur dort!

Die Schaddatei ist im Speicher aktiv und dort findet auch das „Dropping“ statt, denn die Vodafone_MMS Datei hat eine weitere ausführbare Datei in sich eingebettet, welche zwei Mal verschlüsselt wurde. Nun wird diese eingebettete ausführbare Datei entschlüsselt, in den Speicher geschrieben und dort auch ausgeführt. Ihre Funktion: Die Malware beginnt, den Port 8000 zu belauschen und wartet dort auf ankommende Instruktionen. Die G DATA Scanner detektieren diese zweite Malware als Trojan.Gamarue.E (Bitdefender) und Win32:Citadel-K [Trj] (Avast).

Verwirrende Funktionspalette:

Unsere Analysen haben keine weiteren Aktivitäten dieser Malware ergeben. Sie lauscht lediglich an Port 8000 aber sie versucht nicht, irgendeine Information über den infizierten Rechner an den Angreifer zu senden, so dass dieser den Rechner identifizieren und mit Befehlen kontaktieren kann.

Fazit:

Man möchte weder die initiale Datei noch die nachinstallierte Datei auf seinem Rechner haben und diese auch schon gar nicht jedes Mal ausgeführt haben, wenn der Computer eingeschaltet ist - das ist ganz klar! Aber, wir müssen feststellen, dass die entdeckte Funktionalität alleine noch nicht als wirklich schädlich eingestuft werden muss. Sollte jedoch der Angreifer die Möglichkeit bekommen, sich zu dem infizierten System zu verbinden, beginnen die ernsten Probleme. Trotzdem bleibt die Frage: wie wird der Angreifer die IP(s) von infizierten Rechnern identifizieren? Diese E-Mail Spam Kampagne erweckte nicht den Eindruck, eine gezielte zu sein, in welcher der Angreifer unter Umständen die IP-Daten seines Ziels schon kennt und somit das Ziel direkt kontaktieren kann.

Einige Benutzer haben den Port 8000 eventuell geöffnet, weil sie zum Beispiel Verbindungen zu SHOUTCast Servern nutzen oder einen Port-Forward von Port 80 machen. Aber, die lauschende Datei, die wir entdeckt haben, interagiert nicht mit Informationen, verbindet sich nicht zu einem C&C Server und lädt auch keinen weiteren Schadcode nach. So etwas hätten wir erwartet.

Was Sie tun können:

- Benutzen Sie eine aktuelle und umfassende Sicherheitslösung mit einem Virenscanner, Firewall, Web- und Echtzeitschutz. Ein Spam-Filter, als Schutz vor ungewollten Spam-Mails ist ebenfalls sinnvoll.

- Lassen Sie sich die Dateierweiterungen in ihrem Microsoft Windows Betriebssystem anzeigen. Anleitungen für die verschiedenen Versionen und auch ein Fix-it gibt es auf der Microsoft Webseite „Anzeigen oder Ausblenden von Dateierweiterungen im Windows-Explorer“.

- Links und Dateianhänge in E-Mails und auch in sozialen Netzwerken sollten nicht unbedacht angeklickt werden. Die Dateien oder die Webseite könnten mit Schadcode verseucht sein. Wenn eine Nachricht eines Freundes merkwürdig erscheint, sollten Anwender sich rückversichern, ob diese echt ist.