Eine Sicherheitslücke im Kernel von iOS macht es möglich, nicht-authorisierte Anwendungen auf einem iOS-Gerät laufen zu lassen. Diese Sicherheitslücke ist nicht neu – sie war bereits in der vorigen Version von iOS (12.3) behoben. In der vor kurzem veröffentlichten Version 12.4 ist sie wieder da. Ein Jailbreak (dt. etwa „Gefängnisausbruch“) macht die Installation von Software auf einem iOS-Gerät möglich, die Apple vorher nicht „abgesegnet“ hat.

Sicherheit auf Abwegen

Experimentierfreudige können so aus dem Apple-Ökosystem ausbrechen und eigene Wege gehen. Ebenso wie das Rooting auf Android-Geräten birgt auch ein Jailbreak hohe Sicherheitsrisiken. So können etwa bösartige Apps das Gerät kompromittieren und die Absicherung durch Apple-eigene Prozesse umgehen. Damit ist dem Missbrauch Tür und Tor geöffnet – Unbefugte könnten das Gerät und gegebenenfalls auf dem Gerät verwaltete Benutzerkonten übernehmen. Das Einschalten des Mikrofons oder der Kamera aus der Ferne wären denkbar.

Unbemerkt auf Sendung

Laut einem Heise-Bericht ist es für Angreifer auch möglich, verschiedenen Schwachstellen zu kombinieren und ein Gerät so aus der Ferne zu „jailbreaken“, ohne das der Nutzer etwas davon merkt.

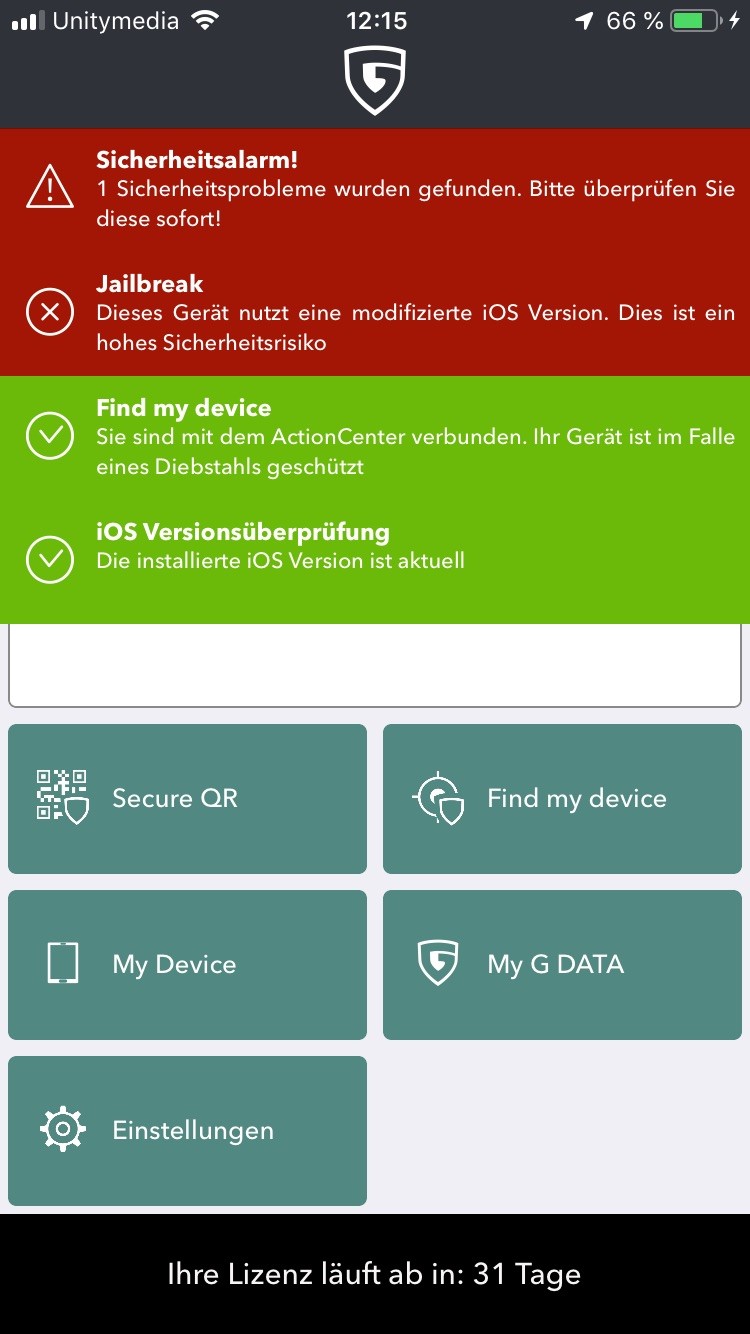

„Ein Jailbreak beeinträchtigt diese Sicherheit nachhaltig. Wenn jemand bewusst dieses Risiko eingeht, dann ist das erst einmal seine Sache. Spätestens, wenn es aber um Firmengeräte oder um höchst private Daten geht, hätte ein unbemerkter Jailbreak weit reichende Folgen“, warnt Stefan Mutterlose, Mobile Developer bei G DATA. „Aus diesem Grund verfügt unsere iOS-Security-App über eine Funktion, die den Anwender darüber informiert, ob sein Gerät von einem Jailbreak betroffen ist.“